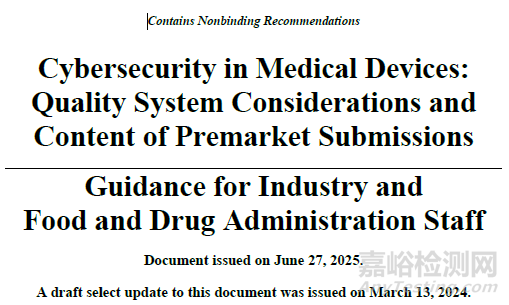

嘉峪检测网 2025-06-30 12:11

导读:2025年6 月27 日,美国食品药品监督管理局(FDA)发布《医疗器械中的网络安全:质量体系考量和上市前提交内容》指南,该指南首次将网络安全要求从“推荐性指南” 升级为“法定强制”,全面强化医疗器械全生命周期的网络安全监管。需要指出的是,该指南是由去年3月13日发布的网络安全草案更新而来的。

2025年6 月27 日,美国食品药品监督管理局(FDA)发布《医疗器械中的网络安全:质量体系考量和上市前提交内容》指南,该指南首次将网络安全要求从“推荐性指南” 升级为“法定强制”,全面强化医疗器械全生命周期的网络安全监管。需要指出的是,该指南是由去年3月13日发布的网络安全草案更新而来的。

一、核心变化:从“推荐” 到“法定” 的监管升级

1“网络设备” 定义扩张,监管边界模糊化

指南明确“网络设备” 需同时满足三条件:含申办方验证的软件、具备联网能力(如蓝牙、USB 接口等间接连接)、存在易受攻击的技术特征。FDA 特别指出,USB 维护接口、磁感应通信设备等均属于监管范畴。

举例:某个设备可能需要通过USB 连接进行维护。虽然连接可能很短暂,但连接能力已经存在,因此该设备被认为具有连接到互联网的能力。

2上市前申报资料新增法定清单

a上市后漏洞管理计划:需包含协调漏洞披露(CVD)机制、风险管理流程及定期更新方案;

b网络安全保障流程:证明设计开发流程能提供“网络安全合理保证”;

c软件物料清单(SBOM):强制公开商业及开源组件,标注支持状态及终止日期。

3质量体系与监管依据深度绑定

指南预告2026 年2 月2 日起,质量体系法规(QMSR)将整合ISO 13485:2016,要求企业提前调整管理体系。同时,FDA 明确将网络安全作为评估设备“安全有效性” 的核心指标,重大漏洞可能导致“不等效(NSE)” 判定。

二、技术要求革新:全生命周期管控强化

1安全开发框架(SPDF)成强制路径

指南要求采用SPDF 覆盖设计、开发、部署到退役全流程,需提交威胁建模、漏洞评估、第三方组件分析报告,并新增“未解决异常的网络安全影响说明”。

2加密与安全标准升级

加密算法:强制采用NIST FIPS 140-3 标准,禁用弃用算法(如附录1 明确加密控制要求);

威胁建模:需覆盖供应链、生产、运维等全环节,例如针对第三方组件漏洞(如URGENT/117、SweynTooth)需专项评估。

3透明度要求制度化

a;SBOM 强制公开:需包含所有第三方组件(如开源库、SDK)的版本号及漏洞状态;

b;用户端风险披露:产品标签需标注网络安全风险警示及应急响应手册。

三、新旧规对比:监管力度显著提升

| 监管维度<sup>1</sup> | 2025·版要求 | 2023·版旧规 |

|---|---|---|

| 产品范围 | 覆盖非联网设备(如独立诊断仪器) | 仅限联网设备 |

| 组合产品 | 生物制品-设备组合需单独论证 | 未明确要求 |

| 生命周期 | 上市后漏洞监控系统纳入申报文件 | 仅建议事后响应 |

| 开发框架 | 强制采用 SPDF,覆盖全流程 | 未指定框架,仅推荐 |

四、企业应对:7 个月合规倒计时

1产品定性与流程重构

a;按“网络设备” 定义审查全产品线,USB / 蓝牙功能设备需遵循524B 节要求;

b;将SPDF 与质量管理体系整合。

2技术与文档准备

a;部署OWASP CycloneDX/SPDX 格式SBOM,联动漏洞扫描工具;

b;研发团队掌握FIPS 140-3 加密标准,更新威胁建模工具链。

3关键节点提醒

2026 年2 月1 日前未满足SPDF 和SBOM 要求的“网络设备” 将丧失上市资格,企业需在7 个月内完成体系升级。

来源:Internet